Datensicherheit während des Forschungsprojekts

In einem detaillierten Datenmanagementplan (DMP) sollten Aspekte der Datensicherheit frühzeitig festgelegt werden. Dabei ist es entscheidend, die Verantwortlichkeiten klar zu definieren:

- Hosting der Daten und die Verantwortung für die Server können durch Institutionen, Drittanbieter oder andere Stellen übernommen werden.

- Verantwortlichkeiten auf der Ebene der Projektleitung betreffen die strategische Überwachung und Sicherstellung der Datensicherheit.

- Verantwortlichkeiten auf operativer Ebene umfassen die praktische Umsetzung der Sicherheitsmaßnahmen im täglichen Umgang mit den Daten.

Empfehlung zur Abwägung zwischen Datensicherheit und Projektpragmatismus

Empfehlung zur Abwägung zwischen Datensicherheit und Projektpragmatismus

Projektmitarbeitende sollten früh abwägen wie ein pragmatisches Vorgehen mit Aspekten von Datenschutz und Datensicherheit in ein vernünftiges Gleichgewicht gebracht werden kann, abhängig von den spezifischen Anforderungen und Gegebenheiten. Die Komplexität dieser Abwägung steigt mit der Menge der beteiligten Akteure und Institutionen. Hier sollten für ein Gesamtprojekt Abwägungen in drei Dimensionen vorgenommen werden[1].

Gewichtung von Datensätzen

In dieser Dimension wird gewichtet, welche Daten welchen Sicherheitsanspruch haben und wie sie im Idealfall verarbeitet werden sollten. Methodisch kann dies mittels einer vorab vereinbarten Anzahl an Bewertungspunkten verdeutlicht werden, die auf die Variablen Sicherheit und Pragmatismus in Form einer Bewertungsmatrix verteilt werden können. Je nach Art der Daten werden für die Variablen Untergrenzen festgelegt, die nicht unterschritten werden sollen. Somit werden Spielräume verdeutlicht und mögliche Kompromisse zwischen beiden Variablen sichtbar gemacht.

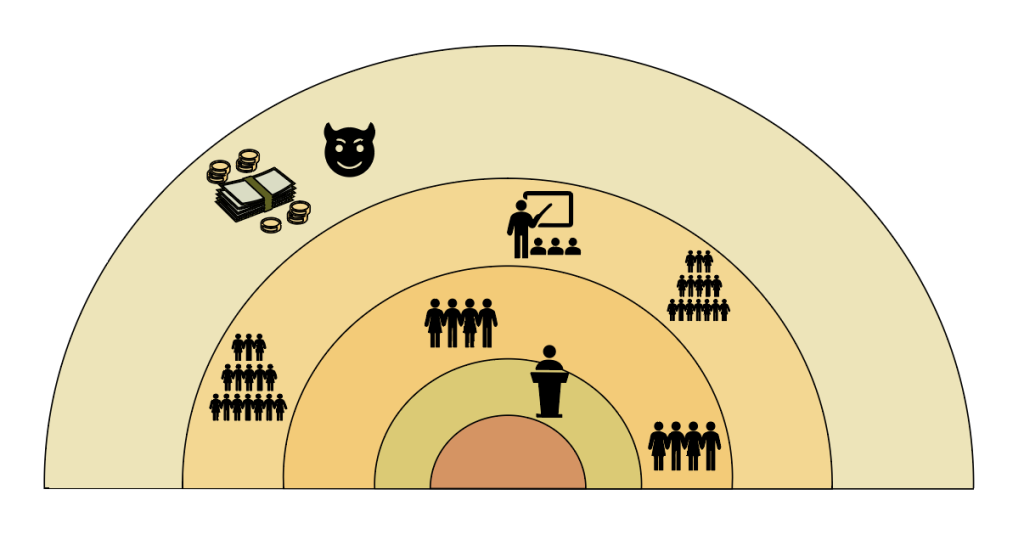

Zwiebelschalenmodell:

Diese Dimension beschreibt mögliche Sicherheitsstufen, die von innen nach außen immer weniger restriktiv sind. In der inneren Schicht herrscht maximale Sicherheit, bei der die Daten in einem verschließbaren Raum ohne globale Verbindung und mit physischer Zugangskontrolle gespeichert werden. Die äußere Schicht beschreibt dagegen ein offenes Darstellen von Informationen (z. B. über soziale Medien, Ausstellungen, …), beinhaltet also keine Sicherheitsüberlegungen. Für jeden gewichteten Datensatz sollte überlegt werden, welche Sicherheitsstufe notwendig ist

Kontrollmodell

Im letzten Schritt wird kontrolliert, ob und inwiefern die von der Gewichtung des Datensatzes abgeleiteten Sicherheitsstufen belastbar sind. Das Forschungsteam sollte die vertraglichen Bedingungen beispielweise sorgfältig prüfen, um nicht unbeabsichtigt die Kontrolle über die Daten zu verlieren.

[1] Diese Modelle stellen Empfehlungen dar, die im Rahmen einer Arbeitsgruppe im Projekt GesundFDM erstellt wurden.

Technisch-organisatorische Maßnahmen (TOM)

TOM sind Teil der Datenschutzerklärung und bilden ab, in welcher Weise der Schutz personenbezogener Daten umgesetzt wird. Diese Maßnahmen müssen, wenn es um personenbezogene Daten geht, hinsichtlich ihrer Rechtmäßigkeit durch Datenschutzbeauftragte geprüft werden. Hierbei handelt es sich nach Art. 32 Datenschutz-Grundverordnung um Speicherungs- und Sicherungsmaßnahmen, um die Sicherheit der Verarbeitung personenbezogener Daten zu gewährleisten. Praktische Beispiele stellen etwa die bewusste Trennung von pseudonymisierten Daten und den Kontaktdaten zu Projektteilnehmenden oder auch die Erstellung regelmäßiger Back-Ups dar. Die TOM dokumentiert, wie diese Trennung praktisch erfolgen soll.

Es ist wichtig, dass jede Person im Projekt Verantwortung für die Datensicherheit übernimmt und ein Bewusstsein für mögliche Schwachstellen besteht. Folgende technisch-organisatorische Maßnahmen (TOM) regeln den Umgang mit den Daten im Einzelnen und sollten den Beteiligten vermittelt werden:

- Zugangskontrolle: Gewährleistung, dass nur autorisierte Personen Zugriff auf die Daten haben.

- Datenträger- und Speicherkontrolle: Überwachung und Schutz der physischen und digitalen Speichermedien.

- Benutzer- und Zugriffskontrolle: Steuerung und Überwachung des Zugriffs auf die Daten durch individuelle Benutzerkonten.

- Übertragungskontrolle: Sicherstellung der Sicherheit beim Datentransfer.

- Eingabekontrolle: Nachvollziehbarkeit und Überwachung aller Datenverarbeitungsschritte.

- Transportkontrolle: Schutz der Daten während des physischen oder digitalen Transports.

- Zuverlässigkeit und Datenintegrität: Sicherstellung, dass die Daten vollständig und unverändert bleiben.

- Auftragskontrolle: Sicherstellung, dass die Datenverarbeitung gemäß den vereinbarten Aufträgen und Vorgaben erfolgt.

- Verfügbarkeitskontrolle: Maßnahmen zur Sicherstellung der Verfügbarkeit der Daten bei Bedarf.

- Trennbarkeit von Projekten: Gewährleistung, dass Daten aus verschiedenen Projekten getrennt verwaltet werden.

- Datenverschlüsselungsplan: Implementierung von Verschlüsselungstechniken zum Schutz der Daten vor unbefugtem Zugriff.

Festlegung von Zugriffsrechten

Für einen sicheren und effizienten Umgang mit Berechtigungen sollten klare Prozesse und Verantwortlichkeiten definiert werden:

- Es sollte festgelegt werden, wie Berechtigungen vergeben werden, einschließlich der Kriterien, die erfüllt sein müssen, und der Schritte, die zur Zuweisung von Zugriffsrechten notwendig sind.

- Die Zuständigkeit für die Vergabe von Berechtigungen muss klar einer Person oder einer Rolle zugewiesen werden, um Verantwortlichkeiten transparent zu machen.

- Ein standardisierter Prozess sollte etabliert werden, um Berechtigungsänderungen zu beantragen, zu genehmigen und zu dokumentieren.

- Es muss ein Verfahren implementiert werden, das sicherstellt, dass Nutzende, die nicht mehr berechtigt sind, umgehend gesperrt werden, um unbefugten Zugriff zu verhindern.

- Regelmäßige Überprüfungen sollten durchgeführt werden, um sicherzustellen, dass alle vergebenen Berechtigungen weiterhin rechtmäßig und notwendig sind.

- Es sollte festgelegt werden, in welchen Abständen die Überprüfung der vergebenen Berechtigungen erfolgt, um kontinuierliche Sicherheit zu gewährleisten.

- Die An- und Abmeldungen sollten protokolliert werden, um eine vollständige Nachverfolgbarkeit der Zugriffsvorgänge zu gewährleisten. Es ist wichtig, die Aufbewahrungsdauer der Protokolle zu definieren, um sowohl rechtliche Anforderungen als auch Datenschutzrichtlinien einzuhalten.

- Es sollte ein Dokumentationssystem eingerichtet werden, das misslungene Anmeldeversuche erkennt.

Weitere Hinweise und Empfehlungen zum Berechtigungsmanagement finden Sie auf der Website des Bundesamts für Sicherheit in der Informationstechnik (BSI) unter folgendem Link: BSI – Identitäts- und Berechtigungsmanagement

Speicherorte

Ein weiterer wichtiger Aspekt ist die Backup- und Löschroutine der verwendeten Geräte. Es ist wichtig, die dauerhafte Löschung von Audiodaten auf Mobiltelefonen oder Leihgeräten durchzuführen, um Missbrauch zu verhindern. Ebenso sollten personenbezogene Daten gelöscht werden, sobald sie nicht mehr benötigt werden. Dabei müssen alle verwendeten Geräte berücksichtigt werden. Gemäß der guten wissenschaftlichen Praxis sollten Angaben zu Personen und Orten getrennt von den eigentlichen Forschungsdaten aufbewahrt werden. Dies kann sowohl physisch als auch organisatorisch umgesetzt werden, um die Vertraulichkeit der Daten zu wahren.

Weitere Hinweise und Empfehlungen zum Berechtigungsmanagement finden Sie auf der Website des Bundesamts für Sicherheit in der Informationstechnik (BSI) unter folgendem Link: BSI – Identitäts- und Berechtigungsmanagement

Datenverschlüsselung

Für den sicheren Umgang mit Daten innerhalb eines Projekts sind klare Richtlinien zur Verschlüsselung und zum Passwortmanagement unerlässlich. Insbesondere in den angewandten Gesundheits- und Pflegewissenschaften werden häufig (sensible) Daten von vulnerablen Personen verarbeitet, wodurch die Daten einen besonderen Schutzstatus erhalten. Alle sensiblen Daten sollten verschlüsselt werden, um sie vor unbefugtem Zugriff zu schützen. Dies betrifft sowohl gespeicherte Daten als auch Daten während der Übertragung. Hier ist folgender Merksatz empfehlenswert: ‚Verschlüsseln Sie alles, das Sie nicht unbedenklich auf einer Postkarte versenden würden.‘

Die kollaborative Nutzung und Verarbeitung verschlüsselter Daten erfordert es, sichere Passwörter zu verwenden und gegebenenfalls einen Authentifikator zu nutzen. Zur Kommunikationsverschlüsselung gehört die Ende-zu-Ende-Verschlüsselung für Chats und Videotelefonie sowie die Mailverschlüsselung, um die Vertraulichkeit der Kommunikation zu gewährleisten. Bei der Nutzung externer Anbieter, wie Clouddiensten, Transkriptionssoftware oder Kommunikationskanäle, sollten ebenfalls die allgemeinen Geschäftsbedingungen (AGB) gründlich nach den eigenen Anforderungen geprüft werden, insbesondere im Vergleich zwischen hochschulinternen und kommerziellen Anbietern. Empfehlenswert ist die Nutzung externer Dienste, die ein deutsches Datenschutzgütesiegel tragen, um sicherzustellen, dass sie den strengen Datenschutzstandards entsprechen. Es wird davon ausgegangen, dass alle beteiligten Institutionen über eine adäquate Sicherheitsinfrastruktur (Virenschutz, Firewall, …) verfügen.

Daten können durch die Erstellung passwortgeschützter verschlüsselter Verzeichnisse zusätzlich gesichert werden. Weitere Hinweise und Empfehlungen zur Verschlüsselung von Daten finden Sie auf der Website des Bundesamts für Sicherheit in der Informationstechnik (BSI) unter folgendem Link: BSI – Datenverschlüsselung

Ein effektives Schlüsselmanagement ist entscheidend, um die Sicherheit der verschlüsselten Daten zu gewährleisten. Für Passwörter kann entweder ein Passwortgenerator genutzt werden oder sie werden manuell erstellt. In jedem Fall ist eine sichere Verwaltung der Passwörter notwendig. Im Rahmen des Projekts kann über die Verwendung eines Passwortverwaltungsprogramms nachgedacht werden, um die Sicherheit und Organisation der Passwörter zu verbessern und die Hemmschwelle für Mitarbeitende zu senken. Weitere Hinweise und Empfehlungen zur Erstellung von Passwörtern finden Sie auf der Website des Bundesamts für Sicherheit in der Informationstechnik (BSI) unter folgendem Link: BSI – Erstellung von Passwörtern

Backups

Für eine umfassende Datensicherheit im Projekt ist die Implementierung eines strukturierten Backup-Plans unerlässlich. Hierbei sollte die „3-2-1-Regel“ befolgt werden, die als Goldstandard der Datensicherheit gilt:

1. Es sollten stets drei Kopien jeder wichtigen Datei existieren: die Originaldatei und zwei Backup-Kopien. Dies stellt sicher, dass Daten auch bei einem Defekt oder Verlust einer Kopie weiterhin verfügbar sind.

2. Die Backups sollten auf mindestens zwei unterschiedlichen/physisch getrennten Speichermedien abgelegt werden, beispielsweise auf einer Festplatte und einem separaten USB-Speicher. Dies minimiert das Risiko eines vollständigen Datenverlustes bei einem Ausfall einer Speicherart.

3. Eine Kopie sollte außerhalb des eigenen Standorts gelagert werden. Zudem sollte der Backup-Plan feste Termine für regelmäßige Sicherungen enthalten, um sicherzustellen, dass alle wichtigen Daten stets aktuell gesichert sind.

Archivierung und Löschfristen

Für den sicheren und langfristigen Umgang mit Daten im Projekt sind mehrere wichtige Faktoren zu beachten. Der Speicherort sollte so gewählt werden, dass der Zugriff vor Unberechtigten geschützt ist. Dies kann durch sichere physische Standorte oder durch den Einsatz von Verschlüsselung und Zugangskontrollen gewährleistet werden. Gleichzeitig muss die Zugriffsmöglichkeit erhalten bleiben. Es ist wichtig, dass die Daten leicht zugänglich sind, ohne dass ihre Nutzung durch schwere Erreichbarkeit eingeschränkt wird. Die Lebenszeit von Datenträgern (Hardware) sollte darüber hinaus stets im Blick behalten werden. Alle Medien, auf denen Daten gespeichert werden, haben eine begrenzte Lebensdauer, und es ist wichtig, rechtzeitig Ersatz oder eine Migration der Daten auf neue Medien zu planen, um Datenverluste zu vermeiden. Ebenso kann ältere Software inkompatibel mit neueren Umgebungen (bspw. Betriebssysteme und/oder Hardware) sein, was sich negativ auf die Lesbarkeit der Daten auswirken kann. Das bedeutet, dass die archivierten Daten hinsichtlich ihrer Integrität geprüft werden und die für die Dateiformate notwendige Software hinsichtlich ihrer Funktion in unterschiedlichen Softwareumgebungen getestet werden muss, um sicherzustellen, dass die Daten auch in Zukunft zugänglich und nutzbar sind.

Es ist wichtig neben klar definierten Löschfristen auch eine entsprechende Löschvereinbarung zu treffen. In dieser ist definiert wie Löschungen beispielsweise über das Projektende hinaus, gewährleistet werden können, auch wenn die ursprünglich verantwortlichen Personen nicht mehr verfügbar sind. Dies verhindert die ungewollte Speicherung von Daten, die nicht mehr benötigt werden, und schützt vor möglichen Datenschutzverletzungen und kommt ebenfalls dem Gebot der Datensparsamkeit entgegen.